ソフトウェアのリリース時に障害を全ユーザーへ波及させず、限られた範囲で新バージョンの安全性を確かめる手法がカナリアリリース(Canary Release)です。本番トラフィックの一部だけを新バージョンに流し、エラー率やレイテンシなどの指標を比較観測することで、問題があれば即座にロールバックできます。

CI/CD の普及によりリリース頻度が増した現在、「デプロイが怖い」という心理的負担を減らしつつ品質とスピードを両立する仕組みとして、多くの組織で採用が進んでいます。

カナリアリリースの定義と語源

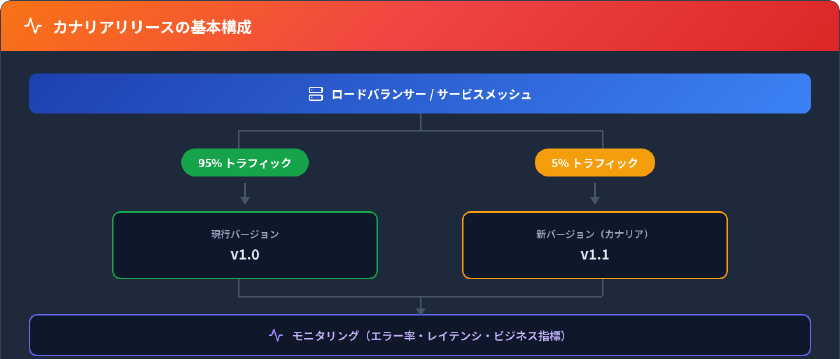

カナリアリリースは、新バージョンのアプリケーションをいきなり全ユーザーに公開するのではなく、まず一部のトラフィック(たとえば全体の 5%)だけを新バージョンへルーティングし、本番環境で動作を検証するデプロイ手法です。英語では Canary Release のほか、Canary Deployment、Canary Testing とも呼ばれます。

名前の由来は、かつて炭鉱労働者が坑道に持ち込んだカナリア(canary)です。有毒ガスに敏感なカナリアが先に異変を示すことで、人間が危険を察知できました。ソフトウェアの文脈では、少数のユーザーやリクエストが「カナリア」の役割を果たし、新バージョンに潜む不具合を早期に検出します。

カナリアリリースの仕組み

カナリアリリースの基本的な流れは次のとおりです。

ステップ 1:カナリア環境の準備 新バージョンを本番インフラの一部にデプロイします。Kubernetes であれば新しい Deployment を作成し、Service や Ingress の重み付けでトラフィック割合を制御します。

ステップ 2:トラフィックの段階的切り替え ロードバランサーやサービスメッシュ(Istio、Envoy など)を通じて、全トラフィックのうち少量(1〜5% 程度)を新バージョンへ振り分けます。振り分けの単位は「リクエスト単位」が一般的で、特定ユーザーを固定的に割り当てるのではなく、確率的にルーティングします。

ステップ 3:指標の比較観測 カナリア(新バージョン)とコントロール(現行バージョン)の指標を並行して監視します。エラー率、レスポンスタイムの p95/p99、主要操作の成功率などを比較し、統計的に有意な劣化がないかを判定します。

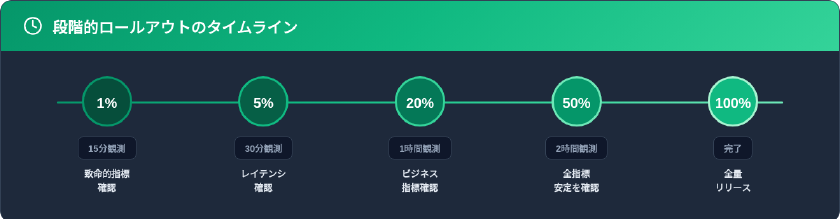

ステップ 4:段階的な拡大またはロールバック 指標に問題がなければトラフィック比率を引き上げます(5% → 20% → 50% → 100%)。異常を検知した場合は、カナリアへのトラフィックを 0% に戻して即座にロールバックします。

リクエスト単位とユーザー単位の違い

トラフィック振り分けには大きく 2 つの方式があります。

| 方式 | 内容 | 適したケース |

|---|---|---|

| リクエスト単位 | 各リクエストを確率的に振り分ける。同一ユーザーでもリクエストごとに異なるバージョンに到達しうる | ステートレスな API、マイクロサービス |

| ユーザー単位 | Cookie やユーザー ID でグループを固定し、同一ユーザーは常に同じバージョンへルーティングする | ステートフルなセッション管理、UX の一貫性が重要な場合 |

多くの実装ではリクエスト単位を採用しますが、EC サイトのカート機能のようにセッション整合性が求められる場面ではユーザー単位の固定割り当てが必要です。

カナリアリリースが求められる背景

カナリアリリースへの関心が高まっている背景には、ソフトウェア開発の現場で起きている 3 つの変化があります。

リリース頻度の急増 CI/CD パイプラインの普及により、1 日に複数回デプロイする組織も珍しくありません。デプロイ頻度が上がるほど、1 回あたりの変更は小さくなる一方、累積的な障害リスクは蓄積します。Google の社内ポストモーテム分析によると、インシデントの大半はバイナリまたは設定の変更(プッシュ)がトリガーとなっています。

マイクロサービス化による複雑性の増大 モノリスからマイクロサービスへ移行すると、サービス間の依存関係が複雑になります。あるサービスの変更が別のサービスに予期しない影響を与えるケースが増え、ステージング環境だけでは本番固有の問題を再現しきれません。

SRE とオブザーバビリティの浸透 SLO(Service Level Objective)やエラーバジェットの概念が広まり、「本番環境で安全にテストする」文化が根付きつつあります。カナリアリリースはこの文化と親和性が高く、エラーバジェットを消費しすぎない範囲で本番検証を行う手段として位置づけられています。

メリット

障害の爆発半径を限定できる カナリア人口が全体の 5% であれば、新バージョンに 20% の失敗率があったとしても、全体のエラー率は約 1% に抑えられます。全ユーザーに同時デプロイした場合と比べて、影響範囲は大幅に縮小します。

本番環境の実トラフィックで検証できる ステージング環境では再現できないトラフィックパターン、データ量、外部サービスとの連携を本番そのもので検証できます。人工的な負荷テストでは見つけにくい「状態に依存するバグ」も検出可能です。

ロールバックが高速 トラフィックの振り分け設定を変更するだけで元のバージョンへ戻せるため、ロールバック時間は秒〜分単位です。デプロイし直す必要がないため、障害発生時のMTTR(平均復旧時間)が短縮されます。

チームの心理的安全性が向上する 「リリースが怖い」状態から「いつでも安全に戻せる」状態へ移行することで、エンジニアがリリースに対する恐怖を感じにくくなります。結果として、リリース頻度の向上と品質改善の好循環(Virtuous Cycle)が生まれます。

デメリットと注意点

運用の複雑性が増す 本番環境で 2 つのバージョンが同時に稼働するため、ルーティング制御、メトリクスの分離収集、アラート設定など運用タスクが増えます。専用のモニタリング基盤と、カナリア評価の判断基準を事前に定義しておく必要があります。

データベーススキーマ変更との相性が悪い 新バージョンが DB スキーマの破壊的変更(カラム削除、型変更など)を伴う場合、旧バージョンとの並行稼働が困難になります。この問題に対しては、Expand and Contract パターン(まず新カラムを追加 → 両バージョンで並行運用 → 旧カラムを削除)が有効です。データレイヤーの設計では、新旧バージョン間でスキーマの互換性を保つために、追加するカラムにはデフォルト値を設定し、既存カラムのリネームや用途変更を避ける設計が有効です。

共有バックエンドによる汚染リスク カナリアとコントロールがデータストアやキャッシュを共有している場合、カナリアの不正な書き込みがコントロール側に影響を及ぼす可能性があります。特にキャッシュのヒット率が変動したり、カナリアが書き込んだデータをコントロール側が読み取って挙動が変わるケースには注意が必要です。

「Before/After」比較の落とし穴 カナリア評価で「デプロイ前後の同一インフラの指標を比較する」方式を採ると、時間帯・曜日・季節のトラフィック変動がノイズとなり、正確な判定ができません。Google SRE Workbook では、この Before/After 方式よりも、同時に稼働するカナリアとコントロールの A/B 比較を推奨しています。

カナリアリリースを避けるべきケース

すべての場面にカナリアリリースが適しているわけではありません。

- 人命や安全に関わるシステム: 一部ユーザーへの障害露出すら許容できない場合

- 金融トランザクションの中核部分: 少数でも不正な処理が発生すると取り消し不能な影響がある場合

- 後方互換性のない DB マイグレーション: 旧バージョンとの並行稼働が不可能な場合

これらのケースでは、ブルーグリーンデプロイメントや機能フラグによる段階的な有効化のほうが適しています。

他のデプロイ戦略との比較

カナリアリリースを正しく理解するには、類似するデプロイ戦略との違いを把握することが重要です。

| 比較項目 | カナリアリリース | ブルーグリーンデプロイ | ローリングアップデート | A/B テスト | フィーチャーフラグ |

|---|---|---|---|---|---|

| 制御単位 | バージョン(リリース全体) | 環境(Blue/Green) | インフラ(ノード単位) | UI/UX パターン | 機能単位 |

| 主な目的 | 安全性の検証 | 瞬時の切り替えと復旧 | 段階的な置き換え | ビジネス指標の最適化 | 機能の段階的公開 |

| トラフィック制御 | 重み付きルーティング | 全量切り替え | ノード入れ替えに連動 | ユーザー属性で分岐 | コード内の条件分岐 |

| 必要なインフラコスト | 低〜中(少数の追加インスタンス) | 高(環境を 2 面保持) | 低(既存インフラ内で入れ替え) | 低〜中 | 低(コード変更のみ) |

| ロールバック速度 | 秒〜分(ルーティング変更) | 秒(DNS/LB 切り替え) | 分〜時間(逆順で再デプロイ) | 即時(フラグ変更) | 即時(フラグ OFF) |

| 観測性 | A/B 比較に最適 | 切り替え前後の比較 | 段階的に観測 | 統計的検定 | 機能単位で観測 |

ブルーグリーンデプロイメントとの違い

ブルーグリーンデプロイメントは、本番環境を「Blue(現行)」と「Green(新バージョン)」の 2 面で用意し、DNS やロードバランサーの設定でトラフィック全体を一括切り替えする手法です。切り替え前に Green 環境で十分なテストを行い、問題があれば Blue に戻します。

カナリアリリースとの最大の違いは、全量を一度に切り替えるか、段階的に移行するかです。ブルーグリーンは環境コストが 2 倍になる一方、ディザスタリカバリ用のホットスタンバイとしても活用できるメリットがあります。カナリアリリースは少数のインスタンス追加で実現できるため、コスト効率に優れますが、2 バージョンの並行稼働期間中にデータ整合性の管理が必要です。

環境を 2 面確保できるリソースがあり、切り替えの即時性を重視するならブルーグリーン。追加リソースを最小限に抑えつつ、本番トラフィックで段階的に検証したい場合はカナリアリリースが適しています。

ローリングアップデートとの違い

ローリングアップデートは、稼働中のインスタンス(ノード)を 1 台ずつ、あるいは一定数ずつ新バージョンに入れ替えていく方式です。Kubernetes の Deployment リソースはデフォルトでこの戦略を採用しています。

カナリアリリースとの違いは、トラフィック割合を明示的にコントロールできるかどうかです。ローリングアップデートではノードの入れ替え進捗に応じてトラフィック比率が自動的に変化するため、「5% だけ新バージョンに流す」といった細かな制御ができません。また、問題発覚時のロールバックには再デプロイが必要で、カナリアリリースのルーティング切り替えよりも時間がかかります。

A/B テストとの違い

A/B テストは、2 つ以上のバリエーション(UI デザイン、文言、アルゴリズムなど)をユーザーグループに割り当てて、コンバージョン率や利用時間などのビジネス指標を統計的に比較する手法です。

カナリアリリースと A/B テストは「本番トラフィックを分割する」という点で共通しますが、目的が異なります。カナリアリリースは技術的な安全性の検証が目的で、エラー率やレイテンシなどのシステム指標を見ます。A/B テストはビジネス指標の最適化が目的で、統計的有意差を得るためにより長期間・より大きなサンプルサイズが必要です。

両者は併用が可能です。まずカナリアリリースで新バージョンの安全性を確認し、問題がなければ A/B テストに移行してビジネス効果を計測するという段階的なアプローチが効果的です。

ダークローンチ(シャドーテスト)との違い

ダークローンチは、本番トラフィックのコピーを新バージョンへ送りつつ、そのレスポンスはユーザーに返さない手法です。ユーザーに一切影響を与えずに、新バージョンの動作を検証できます。

ただし、ステートフルなシステムでは注意が必要です。シャドーされたリクエストが DB に書き込みを行ったり、外部 API を呼び出したりすると、本番環境に副作用が生じます。また、キャッシュをコントロールと共有している場合、シャドートラフィックによるキャッシュヒット率の変動がコントロール側の指標を歪める可能性もあります。

カナリアリリースを支えるモニタリング戦略

カナリアリリースの成否は「観測できること」にかかっています。適切なメトリクスを選び、正しく比較する仕組みがなければ、カナリアの意味がありません。

監視すべき指標の選定基準

Google SRE Workbook が示すメトリクス選定の原則は、カナリア評価の質を大きく左右します。

- ユーザーに見える問題を反映する指標を選ぶ: CPU 使用率やメモリ消費量はリソース指標であり、ユーザー体験への影響が間接的です。HTTP エラー率やレスポンスタイムなど、ユーザーが直接体感する指標を優先します

- 変更に帰属可能な指標を選ぶ: カナリアで変更した部分に関連する指標でなければ、ノイズが多くなり判定精度が下がります

- 指標の数は十数個程度に絞る: 監視対象を増やしすぎると偽陽性(False Positive)が増え、正常なリリースまでブロックしてしまいます

推奨モニタリング指標

| カテゴリ | 指標例 | 観測ポイント |

|---|---|---|

| エラー | HTTP 5xx 率、アプリケーション例外率 | カナリアとコントロールの差分比較 |

| レイテンシ | p50 / p95 / p99 レスポンスタイム | パーセンタイル値で異常検知 |

| スループット | リクエスト/秒(RPS) | 急激な減少は障害の兆候 |

| ビジネス指標 | ログイン成功率、決済完了率 | 主要ユーザーフローの正常性 |

| リソース | CPU / メモリ / ディスク I/O | 急激な増加はリグレッションの可能性 |

重要なのは、メトリクスをカナリア群とコントロール群で分離して集計できるインフラを整えておくことです。システム全体の集計値だけでは、カナリア人口が少ないうちに問題を検出できません。また、メトリクスの集計間隔はカナリア運用時間よりも短く設定します(たとえばカナリアを 30 分観測するなら、1 分間隔以下で集計する必要があります)。

多段階のカナリア評価

段階的にトラフィック比率を引き上げる際、各ステージで確認する指標の粒度を変えると効率的です。

- ステージ 1(1〜5%): クラッシュ、HTTP 5xx、タイムアウトなどの致命的指標のみ確認

- ステージ 2(10〜25%): レイテンシの p95/p99、依存サービスへのエラー率も追加

- ステージ 3(50%〜): ビジネス指標(コンバージョン率、離脱率)まで含めた総合判定

この方式により、致命的な問題は少数トラフィックの段階で即座にキャッチし、微細なパフォーマンス劣化は十分なサンプルサイズが集まってから判定できます。

段階的なロールアウト設計

カナリアリリースの実運用では、事前にロールアウト計画を策定しておきます。

トラフィック比率と所要時間の例

対象ユーザーの選定

カナリア対象の選び方にはいくつかの方針があります。

- ランダム選定: トラフィックを確率的に振り分ける。最も一般的で、バイアスが少ない

- 社内ユーザー優先: 最初のステージでは社内メンバーのみにカナリアを適用し、重大な問題を社内で発見する(Developer Canary Release / DCR とも呼ばれる)

- リージョン単位: 特定の地域からのトラフィックのみを対象にする。地域依存の問題を検出しやすい

- ベータユーザー: オプトインしたユーザー群に優先的に新バージョンを提供する

カナリアリリースを実現するツールとサービス

カナリアリリースを自動化・効率化するためのツールは、大きく 3 カテゴリに分けられます。

サービスメッシュ / プロキシ

| ツール | 特徴 |

|---|---|

| Istio + Envoy | Kubernetes 上でトラフィック分割を VirtualService で宣言的に制御。重み付きルーティングに対応 |

| Linkerd | 軽量なサービスメッシュ。TrafficSplit リソースでカナリアの重みを定義可能 |

| Nginx Ingress | Ingress アノテーションで canary-weight を設定するシンプルな方式 |

プログレッシブデリバリーコントローラ

| ツール | 特徴 |

|---|---|

| Argo Rollouts | Kubernetes ネイティブのプログレッシブデリバリーコントローラ。Rollout リソースで段階的なカナリア比率と自動昇格条件を定義 |

| Flagger | Istio / Linkerd / Gateway API 等と組み合わせてカナリアのトラフィックシフトを自動化。メトリクス分析に基づく自動昇格・ロールバックが可能。NGINX では A/B テスト方式に対応 |

| Spinnaker + Kayenta | Netflix と Google が共同開発した継続的デリバリープラットフォーム。Kayenta は自動カナリア分析(ACA)エンジンで、統計的手法によりカナリアの健全性を判定 |

クラウドプロバイダーのネイティブ機能

| サービス | カナリア対応 |

|---|---|

| AWS ECS | 2025 年にカナリア/リニアデプロイメントをネイティブサポート。CodeDeploy 連携で自動ロールバック可能 |

| AWS API Gateway | ステージにカナリア設定を追加し、トラフィック割合(0.0〜100.0%)を指定。CloudWatch Logs でカナリア専用のログを分離 |

| AWS Lambda | エイリアスの重み付きルーティングでトラフィック分割 |

| Google Cloud Deploy | 自動カナリア / カスタムカナリアの 2 モードを提供。GKE、Cloud Run に対応 |

| Azure Traffic Manager | 重み付きルーティングプロファイルでトラフィック分割 |

GitOps との連携

カナリアリリースのプロセスを Git リポジトリで宣言的に管理する GitOps アプローチが広まっています。Argo Rollouts や Flagger は Kubernetes マニフェストとして定義できるため、カナリアの段階設計・昇格条件・ロールバック条件をコードとして管理し、レビュー・監査の対象にできます。

非対話型システムでのカナリアリリース

Web サービスやAPI のようなリクエスト/レスポンス型のシステムだけでなく、バッチ処理やデータパイプラインでもカナリアリリースの考え方は適用可能です。

バッチ処理パイプライン 動画エンコードやデータ変換のようなパイプライン処理では、処理ユニットの一部を新バージョンのワーカーに割り当て、処理結果の品質や所要時間を比較します。注意点として、マルチステージのパイプラインでは 1 つの処理ユニットを構成するすべてのワーカーが同一プール(カナリアまたはコントロール)から割り当てられるよう制御する必要があります。

モバイルアプリの段階的公開 Google Play の段階的公開(Staged Rollout)や Apple の段階的リリースは、概念的にはカナリアリリースと共通しています。ストアでのリリース割合を 1% → 5% → 20% → 100% と段階的に引き上げ、クラッシュ率やユーザー評価を監視します。サーバーサイドとは異なりロールバック(アプリの強制ダウングレード)が困難なため、クライアント側にはリモートコンフィグやフィーチャーフラグで新機能を無効化できる仕組みを組み込んでおくことが推奨されます。

マイクロサービスでのカナリアリリースの課題

マイクロサービスアーキテクチャでカナリアリリースを行う場合、単一サービスの入れ替えだけでは不十分な場面があります。

コンテキスト伝播

サービス A がカナリア版のリクエストを受けた場合、その下流のサービス B・C にも「このリクエストはカナリア経由である」という情報を伝える必要があります。HTTP ヘッダーやメタデータとしてカナリアフラグを伝播させ、下流サービスでもカナリア対応版にルーティングする仕組み(コンテキスト伝播 / Context Propagation)が必要です。Istio や Envoy のヘッダーベースルーティングでこれを実現できます。

分離と依存関係

カナリアとコントロールが同一のデータベース、キャッシュ、メッセージキューを共有するケースでは、あるクライアントの連続リクエストがカナリア → コントロールの順で処理された際に、カナリアが書き込んだデータがコントロールの挙動に影響する可能性があります。完全な分離は現実的でない場合が多いため、共有リソースへの影響を監視指標に含めておくことが重要です。

SLO・エラーバジェットとの関係

カナリアリリースは SRE のエラーバジェット管理とも密接に関係します。

たとえば月間の SLO が 99.9%(エラーバジェット 0.1%)のサービスで、カナリア人口を 5% に設定した場合を考えます。新バージョンに 20% の失敗率があったとしても、全体のエラー率は 5% × 20% = 1% です。カナリアを 1 時間で打ち切れば、月間で消費するエラーバジェットは約 0.14%(1% × 1/720)に限定されます。

このように、カナリア人口とカナリア期間を適切に設計することで、SLO を維持しつつ本番検証を行えます。逆に、エラーバジェットの残量が少ない月にはカナリア人口を絞る、あるいはリリースを次月に延期するという判断も可能になります。

よくある質問(FAQ)

Q. カナリアリリースとブルーグリーンデプロイメントはどちらを選ぶべきですか? 追加インフラコストを抑えつつ本番トラフィックで段階的に検証したい場合はカナリアリリース、環境を 2 面持てる予算があり切り替えの即時性とディザスタリカバリを兼ねたい場合はブルーグリーンデプロイメントが適しています。

Q. カナリアリリースの対象トラフィック割合はどのくらいが適切ですか? 一般的には 1〜5% からスタートします。トラフィック量が少ないサービスでは、統計的に有意なサンプルが集まるまで時間がかかるため、10〜20% に引き上げることもあります。

Q. フィーチャーフラグとカナリアリリースは何が違いますか? フィーチャーフラグはコードレベルで特定の機能のオン/オフを制御する仕組みで、制御単位は「機能」です。カナリアリリースはインフラレベルでバージョン全体のトラフィック割合を制御する手法で、制御単位は「リリース(バージョン)」です。両者は補完関係にあり、カナリアリリースでバージョンの安全性を確認し、フィーチャーフラグで個別機能を段階的に有効化するといった併用が効果的です。

Q. カナリアリリースの自動化に必要な要素は? 最低限必要なのは、(1) トラフィック分割を制御する仕組み(ロードバランサー / サービスメッシュ)、(2) カナリアとコントロールの指標を分離して収集・比較できるモニタリング基盤、(3) 指標に基づいて自動昇格またはロールバックを判断するコントローラ(Argo Rollouts、Flagger など)の 3 要素です。

Q. ステートフルなシステムでもカナリアリリースは可能ですか? 可能ですが、追加の設計が必要です。DB スキーマ変更を伴う場合は Expand and Contract パターンを使い、旧バージョンとの後方互換性を保ちます。セッション管理がある場合はユーザー単位の固定割り当て(Sticky Session)を検討します。

Q. カナリアリリースの「名前の由来」は? かつて炭鉱で有毒ガスを検知するためにカナリア(鳥)を坑道に持ち込んでいたことに由来します。カナリアが先に異変を示すことで、人間が危険を回避できた習慣をソフトウェアのリリース手法に援用しています。

まとめ

カナリアリリースは、本番トラフィックの一部だけを新バージョンへ流し、システム指標を観測しながら段階的にロールアウトするデプロイ戦略です。障害の爆発半径を最小化し、問題検知時には秒単位でロールバックできるため、リリース頻度とサービス信頼性を両立する手段として定着しています。

成功の鍵となる要素は次の 3 つです。

- トラフィックの振り分け機構: 新旧バージョンへ確率的または属性ベースでリクエストをルーティングできる仕組み(ロードバランサー、サービスメッシュなど)

- バージョン別の指標収集基盤: カナリア群とコントロール群のメトリクスを分離して集計・比較できるモニタリング環境

- 即時ロールバックの手段: 異常を検知した際にトラフィックを数秒で現行バージョンへ切り戻せるルーティング制御

ブルーグリーンデプロイメントやローリングアップデート、フィーチャーフラグなどの他戦略と比較して自組織のインフラ規模・リスク許容度・運用体制に合った手法を選ぶことが、安全で継続的なデリバリーの実現につながります。